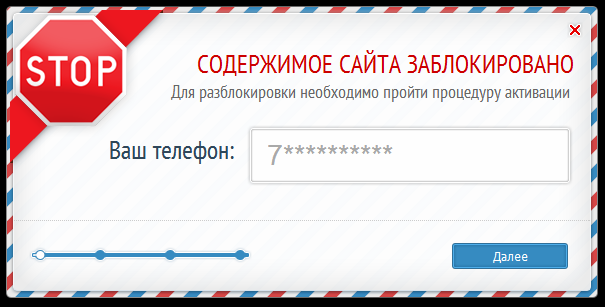

Ползаете вы себе по интернету, и тут бац – вылезает картинка

Содержимое сайта заблокировано. Для разблокировки необходимо пройти процедуру активации.

Смотрим код страницы и видим что в ее конец вставлен div под названием brain-pop-wrapper. Поскольку я являюсь владельцем заблокированного сайта, то имею возможность проверить отсутствие такого кода на страницах моего сайта.

<div class="brain-popup-title">Содержимое сайта <span>заблокировано</span></div><div class="brain-close-popup"></div> <div class="clear"></div> <div class="brain-form-wrapper"> <div class="brain-popup-step active" id="brain-step-one"> <div class="brain-input-wrapper"> <div class="brain-description">Для разблокировки необходимо пройти процедуру активации</div> <label for="brainphone">Ваш телефон:<div class="brain-anno"></div></label> <input class="brain-text" name="brainphone" id="brainphone" placeholder="7**********" maxlength="11" type="text"> <div class="brain-error" id="error-brainphone">Номер слишком короткий</div> <div class="clear"></div> </div> </div> <div class="brain-popup-step" id="brain-step-two"> <div class="brain-input-wrapper"> <div class="brain-description">Для разблокировки необходимо пройти процедуру активации</div> <label for="braincaptha" class="label-captha">Код с картинки:</label> <div class="brain-captcha"><img src="" width="140" height="60"></div> <input class="brain-text text-capcha" name="braincaptha" id="braincaptha" type="text"> <div class="brain-error error-captcha" id="error-braincaptha">слишком короткая капча</div> <div class="clear"></div> </div> </div> <div class="brain-popup-step" id="brain-altstep-two"> <div class="brain-input-wrapper"> <div class="brain-description">Для разблокировки необходимо пройти процедуру активации</div> <div class="brain-smsdescription">Для получения доступа в ответном SMS отправьте код <span id="approve-smscode"></span></div> <div class="brain-smserror" id="error-brainsmscode">Лажа</div> <div class="clear"></div> </div> </div> <div class="brain-popup-step" id="brain-step-three"> <div class="brain-input-wrapper"> <div class="brain-description">Для разблокировки необходимо пройти процедуру активации</div> <label for="braincode">Код из СМС:</label> <input class="brain-text" name="braincode" id="braincode" type="text"> <div class="brain-error" id="error-braincode">слишком короткий код</div> <div class="clear"></div> </div> </div> <div class="brain-popup-step" id="brain-step-four"> <div class="brain-success-wrapper"> Спасибо. Проверка успешно завершена! <div class="clear"></div> </div> </div> <div class="brain-step-submit"> <div class="brain-step-progress step-one"></div> <input class="brain-submit" data-step="one" value="Далее" type="button"> <input class="brain-altnumber" id="brain-altnumber" value="указать другой номер" type="button"> <div class="clear"></div> <div class="brain-node" id="brain-node"></div> </div> </div>

Хостинг провайдер тоже такой херней заниматься не будет. Так что поздравляю – у вас вирус. Удостовериться в этом можно зайдя в папку Tasks, где Windows-планировщик хранит свои задания. Это задание изменяет файлы hosts и hosts.sam, добавляя туда ту самую переадресацию на непонятные страницы, причем делают это регулярно, даже если файлы вы почистили. Если открыть файл hosts – то с виду он вроде бы нормальный, не считая того факта что он на русском, а Windows у меня блин английский. Но прокрутив файл вниз – вот они, говносайты мошенников и прочих манимейкеров, заодно накручивающие себе счетчик посещений.

127.0.0.1 workandtalk.ru netdostupa.com obhodilka.ru nezayti.ru v.vhodilka.ru dardan.ru

127.0.0.1 anonim.ttu.su xy4-anonymizer.ru o.vhodilka.ru jelya.ru dostupest.ru

127.0.0.1 hellhead.ru cameleo.ru spoolls.com anonim.do.am websplatt.ru timp.ru

127.0.0.1 anonymizer.ru unboo.ru dostyp.ru antiblock.ru nekontakt2.ru nemir.ru urlbl.ru

127.0.0.1 raskruty.ru pinun.ru webmurk.ru anonimix.ru ok-anonimaizer.ru neklassniki.ru

127.0.0.1 waitplay.ru razblokirovatdostup.ru adminimus.ru webvpn.org diazoom.ru vhodilka.ru

37.10.117.83 counter.rambler.ru mc.yandex.ru admulti.com www.google-analytics.com counter.spylog.com

37.10.117.82 vk.com www.odnoklassniki.ru m.vk.com odnoklassniki.ru my.mail.ru m.odnoklassniki.ru wap.odnoklassniki.ru

Так что вычищаем все грязь из файлов hosts, удаляем все задания планировщика, чистим обе temp папки Windows, очищаем кеш Java, очищаем кеш броузеров и проверяем, чтобы в настройках их страниц и поиска по умолчанию не было всякой левой фигни. После перезагрузки все должно заработать без проблем. Теперь остается выяснить, как же вы заразились. Примерно время можно узнать по времени создания тех самых файлов – оно должно сильно отличается от времени остальных файлов. Примерно в это время вы запустили какую-то новую программу, не проверив ее на вирусы, либо зашли на какой-то сайт, где был flash или java вирус. Проверив историю броузера, можно примерно понять на какой сайт вы зашли. В моем случае это был вот этот сайт, непонятно откуда взявшийся.

Очистка кеша броузера:

Очистить кэш FireFox

Настройки — Дополнительные — Сеть — Очистить сейчас

Очистить кэш Chrome

Меню — Инструменты — Удаление данных о просмотренных страницах. Должна стоять галка на «Очистить кэш». Нажимаем кнопку «Очистить историю».

Очистить кэш Opera

Меню — Настройки — Общие настройки, вкладка «Расширенные» — раздел История. В параметре «Дисковый кэш» жмакаем на «Очистить».